مایکروسافت هشدار داده که مهاجمان در کارزارهای سایبری در حال آلودهسازی مراکز فعال در حوزه سلامت و سرویسهای حیاتی به باجافزارهای از نوع موسوم به Human-operated هستند. در هر یک از مراحل اجرای حملات Human-operated مهاجمان بسته به شرایط و نتایج حاصل شده در مراحل قبلی اقدام به تصمیمگیری و طراحی مرحله بعد میکنند.

به گزارش مرکز افتا، به نقل از پایگاه اینترنتی BleepingComputer، این شرکت اقدام به ارائه توصیههایی در خصوص محافظت از سیستمهای قابل دسترس بر روی اینترنت در برابر این حملات کرده است.

نقطه شروع بسیاری از این حملات، بهرهجویی (Exploit) از آسیبپذیریهای امنیتی دستگاههای قابل دسترس بر روی اینترنت یا اجرای حملات موسوم به سعیوخطا (Brute-force) بر ضد سرورهای RDP است تا از این طریق رخنه اولیه به شبکه صورت بگیرد.

برای مثال، در جریان حمله به شرکت Travelex مهاجمان پشتپرده باجافزار Sodinokibi – که با نام REvil نیز شناخته میشود – اقدام به بهرهجویی از دستگاههای Pulse VPN کردند.

یا در نمونههایی دیگر میتوان به بهرهجویی مهاجمان از آسیبپذیری CVE-۲۰۱۹-۱۹۷۸ در Citrix ADC (NetScaler) برای نفوذ به شبکه و انتشار باجافزارهایی همچون DoppelPaymer و Ragnarok اشاره کرد.

بررسیهای مایکروسافت نشان میدهد که مرحله نهایی توزیع باجافزار و رمزگذاری سیستم معمولاً با سرقت اطلاعات با هدف اخاذی بیشتر و استخراج اطلاعات اصالتسنجی بهمنظور گسترش آلودگی در سطح شبکه سازمان همراه میشود.

برای جلوگیری از بروز آن، مایکروسافت به قربانیان بالقوه توصیه میکند که گردانندگان پشتپرده کارازهای باجافزاری را از مورد بهرهجویی قرار دادن آسیبپذیریهای مورد نظر این تبهکاران عاجز کنند.

این شرکت تأکید میکند که اعمال اصلاحیههای امنیتی بر روی سیستمهای در معرض اینترنت در مقابله با این حملات حیاتی است.

بر اساس دادههای جمعآوری شده توسط Microsoft، مهاجمان در حملات باجافزاری اخیر معمولاً از حفرههای امنیتی زیر سوءاستفاده میکنند:

♦پودمانهای Remote Desktop Protocol – به اختصار RDP – یا نقاط پایانی Remote Desktop Protocol فاقد اصالتسنجی چندمرحلهای (MFA)

♦ بسترهایی همچون Windows Server ۲۰۰۳ و Windows Server ۲۰۰۸ که پشتیبانی از آنها پایان یافته و دیگر بهروزرسانیهای امنیتی برای آنها عرضه نمیشود؛ بهخصوص اگر از رمزهای عبور ضعیف در آنها استفاده شده باشد.

♦ سرورهای تحت وب با پیکربندی نادرست؛ شامل IIS، نرمافزارهای پرونده الکترونیک بیمار (EHR)، سرورهای پشتیبان (Backup) و سرورهای مدیریت سیستمها.

♦ سیستمهای Citrix Application Delivery Controller – به اختصار ADC –، آسیبپذیر به CVE-۲۰۱۹-۱۹۷۸۱.

♦ سیستمهای Pulse Secure VPN، آسیبپذیر به CVE-۲۰۱۹-۱۱۵۱۰.

در حالی که Microsoft حملات جدیدی که در جریان اجرای آنها از آسیبپذیریهای CVE-۲۰۱۹-۰۶۰۴ (در Microsoft SharePoint)، CVE-۲۰۲۰-۰۶۸۸ (در Microsoft Exchange) یا CVE-۲۰۲۰-۱۰۱۸۹ (در Zoho ManageEngine) سوءاستفاده شده باشد را مشاهده نکرده اما بر اساس سوابق تاریخی، مورد بهرهجویی قرار گرفتن آنها توسط مهاجمان در آیندهای نزدیک برای راه یافتن به شبکه قربانیان را محتمل میداند.

همچنین سازمانها میبایست نشانههای اجرای حملات باجافزاری را در بسترهای خود بهسرعت کشف کنند. از جمله اینکه استفاده از پروسهها/ابزارهای معتبر اما بالقوه مخرب (نظیر PowerShell، Cobalt Strike و ابزارهای مورد استفاده در آزمونهای نفوذ)، فعالیتهای مرتبط با سرقت اطلاعات اصالتسنجی یا دستدرازی به لاگهای امنیتی را همواره تحت رصد قرار دهند.

بهمحض مواجهه با هر یک از این نشانهها، تیم امنیتی سازمان باید انجام اقدامات زیر را برای ارزیابی میزان تأثیر و جلوگیری از گسترش احتمالی تهدید در دستور کار قرار دهد:

♦ بررسی نقاط پایانی و اطلاعات اصالتسنجی تأثیر پذیرفته.

♦ قرنطینه کردن نقاط پایانی هک/آلوده شده.

♦ توجه ویژه به دستگاهها آلوده به بدافزارهای مرتبط نظیر Emotet و Trickbot که در مواقعی مهاجمان از آنها بهعنوان ناقل باجافزار استفاده میکنند.

یافتن آسیبپذیریهای در معرض اینترنت که مهاجمان از آنها بهعنوان درگاهی برای ورود به شبکه استفاده میکنند و ترمیم آنها از دیگر اقدمات مهم در دفاع از سازمان در برابر حملات باجافزاری است.

همچنین Microsoft اعلام کرده گروههایی از مهاجمان با دسترسی یافتن به شبکههای هدف برای چندین ماه حضور خود را در آن شبکهها تثبیت کرده بوده و طی دو هفته اول آوریل ۲۰۲۰ اقدام به توزیع دهها باجافزار بر روی سیستمهای متصل به شبکههای مذکور کردند.

به گفته این شرکت، تا به حال سازمانهای کمکرسان، شرکتهای معروف به Medical Billing، کارخانجات، شرکتهای فعال در حوزه حملونقل، مؤسسات دولتی و تأمینکنندگان نرمافزارهای آموزشی مورد هدف این حملات قرار گرفتهاند که نشان میدهد که باجگیران سایبری ارزشی برای سرویسهای حیاتی و بحران جهانی قائل نیستند.

لازم به ذکر است که سازمانهای سلامت و درمان و سرویسهای حیاتی تنها مواردی نیستند که توسط گروههای باجافزاری هدف قرار میگیرند؛ لذا تمامی سازمانهای دولتی و خصوصی باید با لحاظ کردن اقدامات پیشگیرانه برای مقابله با چنین ریسکهایی و انجام واکنشهای لازم در هر زمانی آماده باشند.

همانطور که آمار Microsoft نشان میدهد تاریخ اولیه رخنه به شبکه سازمانهای مورد اخاذی به اوایل سال میلادی جاری باز میگردد که در آنها مهاجمان در انتظار فرصت مناسب برای توزیع کدهای مخرب باجافزار میمانند تا حداکثر منافع مالی را برای آنها داشته باشد.

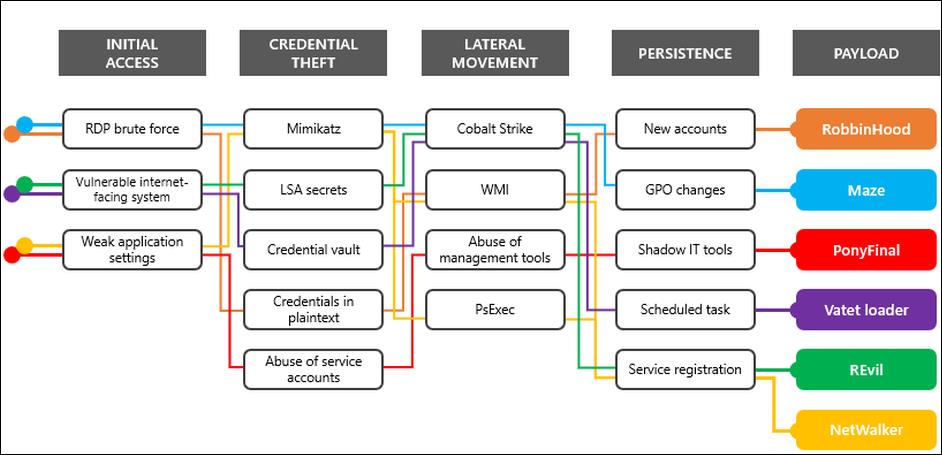

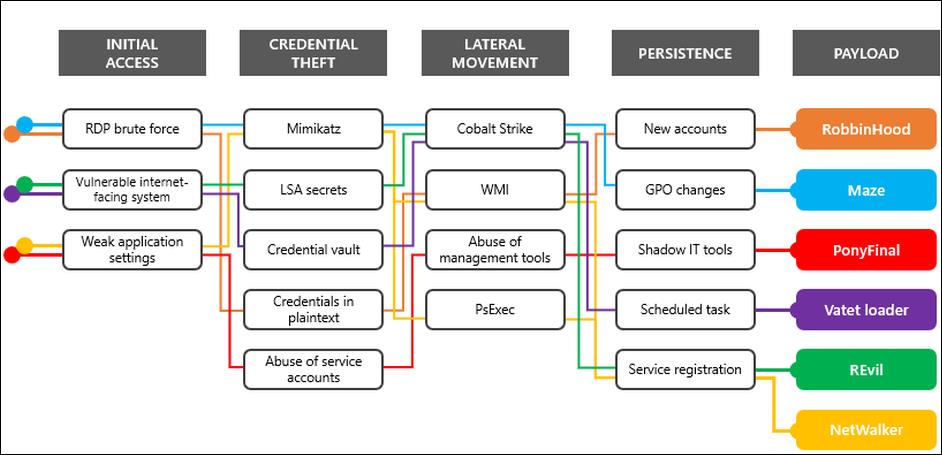

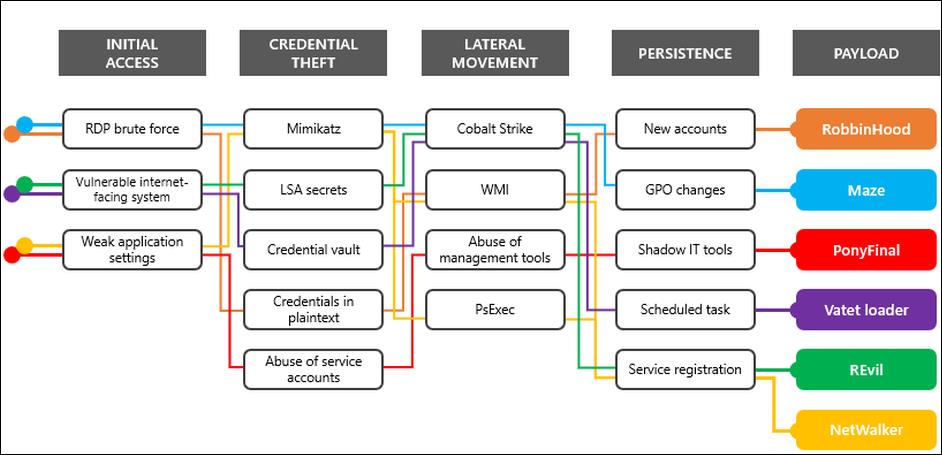

تکنیک های حمله سایبری که توسط گروههای باج افزاری مورد استفاده قرار میگیرد

مایکروسافت اضافه کرده که بر خلاف آن دسته از حملات باجافزاری که از طریق ایمیل منتشر شده و در مدتی کوتاه پس از اجرای فایل مخرب توسط کاربر ناآگاه، دستگاه به باجافزار آلوده میشود حملات ماه آوریل مشابه با کارازارهای باجافزار Doppelpaymer در سال ۲۰۱۹ است که مهاجمان از ماهها قبل از اجرای باجافزار به شبکه اهداف خود دسترسی پیدا میکردند.

آنها در ادامه بیسروصدا در بستر مخفی میماندند تا در فرصتی مناسب باجافزار را در سطح شبکه توزیع کنند.

در این حملات در حین توزیع باجافزار، مهاجمان عمداً حضورشان را بر روی برخی از نقاط پایانی ماندگار میکنند تا بتوانند اقدامات مخرب خود را پس از پرداخت باج یا بازسازی سیستم از سربگیرند.

گر چه تنها تعداد اندکی از گروههای باجافزاری به سرقت دادهها معروف شدهاند اما به گفته Microsoft تقریباً در تمامی آنها دیده شده که دادهها در جریان حمله، خوانده و حتی استخراج میشود؛ حتی در مواردی که مهاجمان فروش اطلاعات سرقت شده را تبلیغ نکردهاند.

در اوایل مارس نیز مایکروسافت اطلاعاتی در خصوص بردارهای ورود و تکنیکهای پس از بهرهجویی در باجافزارهای DoppelPaymer، Dharma و Ryuk را به اشتراک گذاشت که بررسی آنها نشان میدهد تنظیمات نادرست امنیتی که این مهاجمان از آنها سوءاستفاده میکنند بسیار به یکدیگر شباهت دارد.

مایکروسافت از اول آوریل به بیمارستانها در خصوص دستگاههای VPN و درگاههای در معرض اینترنت در شبکههای آنها هشدار داده است.

باجافزارها از جمله مخربترین تهدیدات سایبری محسوب میشوند. بر اساس تحلیل کیفهای رمزارز و اطلاعیههای باجگیری، طی سال گذشته، قربانیان بیش از ۱۴۰ میلیون دلار باج را به گردانندگان این بدافزارهای مخرب پرداخت کردند.

مشروح توصیههای مایکروسافت را میتوانید در این

آدرس بخوانید.

تکنیک های حمله سایبری که توسط گروههای باج افزاری مورد استفاده قرار میگیرد

تکنیک های حمله سایبری که توسط گروههای باج افزاری مورد استفاده قرار میگیرد تکنیک های حمله سایبری که توسط گروههای باج افزاری مورد استفاده قرار میگیرد

تکنیک های حمله سایبری که توسط گروههای باج افزاری مورد استفاده قرار میگیرد